面对日益复杂的网络威胁与严格的合规审计,浏览器已成为终端安全的第一道防线。本文将为您带来 Chrome security privacy 视角功能深度解析 2026 最新版特性。我们将跳出常规的功能罗列,深入解析隐私沙盒的底层逻辑、V8引擎的内存安全机制,以及在实际企业办公与个人敏感数据处理场景下的高级配置策略,帮助您在便利性与绝对安全之间找到最佳平衡点。

浏览器不仅是信息检索的窗口,更是零信任架构下的核心网关。进入 2026 年,Chrome 在底层安全架构与隐私数据隔离上进行了重构。本文将从专业安全与合规视角,拆解其最新防护机制与实操配置。

2026年,Chrome 彻底淘汰了传统第三方 Cookie,全面启用基于 Topics API 的隐私沙盒(Privacy Sandbox)。从安全视角来看,这一转变将用户画像计算从云端转移至本地设备,大幅降低了跨站数据泄露风险。在 Chrome 135 及更高版本中,安全团队引入了“防指纹追踪 2.0”参数(--enable-features=AntiFingerprintingV2)。在实际排查中,若发现内部 CRM 系统的部分跨域单点登录(SSO)失效,管理员需在 chrome://flags 中检查是否误开启了严格模式,或通过企业组策略将可信域名加入白名单,以兼顾安全与业务连续性。

针对日益猖獗的零日漏洞(Zero-day),Chrome 2026 在 V8 JavaScript 引擎中深化了内存安全防护。通过引入更严格的指针压缩与沙盒化内存分配(V8 Sandbox),有效阻断了堆溢出等常见攻击链路。对于处理高密级数据的终端,建议在启动快捷方式中附加 --enable-sandbox-v8 参数强制激活该层级防护。当我们进行渗透测试或安全排查时,可通过访问 chrome://sandbox 实时监控各个渲染进程的隔离状态。如果发现某关键业务插件导致渲染器频繁崩溃,通常是因为该扩展试图越权访问未分配的内存池,此时需立即隔离并审查该扩展的 Manifest V3 权限声明。

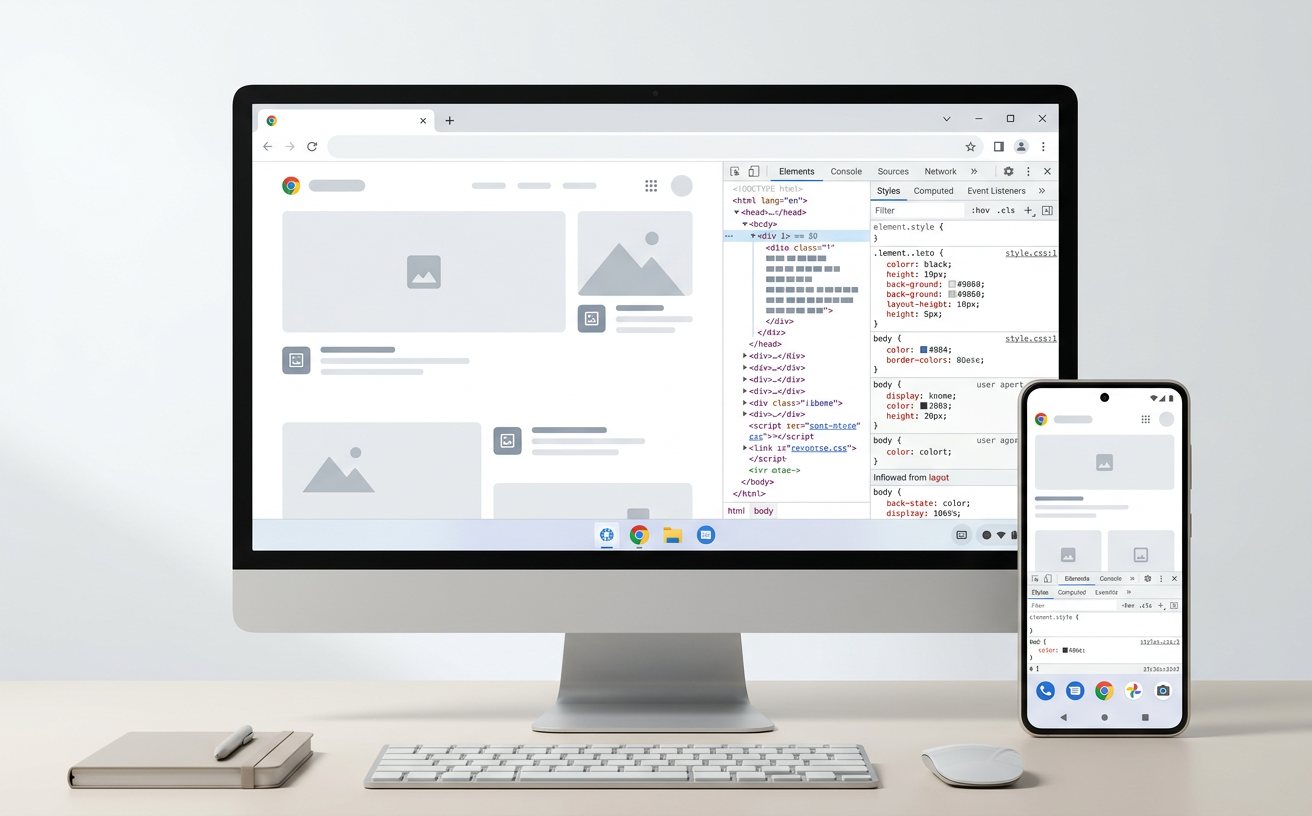

在 GDPR 等数据合规框架下,终端遗留数据的清理不仅是习惯,更是审计要求。Chrome 现已支持基于会话生命周期的精细化数据销毁机制。不同于简单的“清除浏览数据”,高级安全配置允许用户针对特定站点设定“退出即焚”策略。例如,在处理财务报表或医疗系统时,运维人员可配置站点设置,将 chrome://settings/content/siteData 中的默认行为更改为“关闭所有窗口时删除数据”。排查本地缓存泄露时,安全人员常使用 DevTools 的 Application 面板,若在 IndexedDB 或 Local Storage 中发现未加密的 PII 残留,则说明前端加密机制失效或清理策略未正确下发。

账号体系是浏览器安全的阿喀琉斯之踵。2026年的 Chrome 强化了基于设备指纹和生物识别的账号风控策略。当用户尝试在异地或非授信网络环境下开启 Chrome 同步时,系统将强制触发 WebAuthn 协议的 FIDO2 硬件密钥或通行密钥(Passkey)验证。在企业级排查场景中,若员工反馈“密码管理器无法自动填充”,安全管理员首先应检查 chrome://policy 页面,确认 SyncDisabled 策略是否被 MDM 系统意外接管。此外,为了防止本地密码库被恶意软件窃取,务必在设置中开启“使用 Windows Hello 或 Mac Touch ID 保护密码”,确保每次调用凭据前都经过物理主体的身份确认。

不能。虽然禁用 JS 可阻断大部分动态追踪脚本,但现代浏览器仍可能通过 CSS 注入、WebRTC 真实 IP 泄露(即使在代理环境下)以及 HTTP 标头指纹被识别。建议使用 Chrome 的“安全浏览”增强保护模式,而非粗暴禁用 JS 导致正常网页瘫痪。

关键在于利用内置诊断工具。请在地址栏输入 chrome://net-export/ 抓取网络日志,并结合 DevTools 的 Network 面板查看请求状态。如果请求显示为 (blocked:origin) 或在 Issues 面板中提示 Third-party cookie 策略拦截,则属于 Chrome 隐私机制介入;若显示 ERR_CONNECTION_TIMED_OUT,则大概率为网络层防火墙拦截。

这通常是因为该站点使用了独立于标准 Cookie 的持久化存储机制,或者该域名被意外加入了“允许保存数据”的白名单。请检查 chrome://settings/content/siteData 下的自定义行为列表,并确认是否安装了具有 background 权限的扩展程序,这类扩展可能会在后台持续维持 Session 活跃。

构筑坚不可摧的终端防线需要持续的策略迭代。立即下载《2026 Chrome 企业级安全配置最佳实践白皮书》,获取完整版 GPO 策略模板与高级排查脚本,全面升级您的数据合规体系。

相关阅读:Chrome security privacy 视角功能深度解析 2026,Chrome security privacy 视角功能深度解析 2026使用技巧,深度解析核心Chrome功能:构建企业级浏览器安全与隐私防御体系